Muchos usuarios creen que Linux es un sistema que prácticamente no puede ser atacado, pero lo cierto es que sí, ya que tiene muchas vulnerabilidades y problemas que pueden poner en peligro los equipos.

De hecho, en el mundo de la seguridad informática, cada vez son más las vulnerabilidades que los ciberdelincuentes buscan explotar, desde inseguridades en los sistemas y resquicios por los que pueden entrar para robar datos y corromper la red.

La emergencia de Looney Tunables en Linux.

Como es de puro conocimiento, en los últimos días ha surgido una nueva preocupación por una vulnerabilidad en sistemas Linux a la que han llamado “Looney Tunables”, una falla que afecta a varias distribuciones de Linux y no a solo una en concreto, logrando afectar a miles de usuarios del sistema operativo del pingüino.

Bien se sabe que el fallo fue identificado como CVE-2023-4911, y fue descubierto en el cargador dinámico ld.so de la biblioteca GNU C. Mantenimiento Informático Tancra.

De hecho, expertos en seguridad informática manifestaron que este inconveniente provoca un desbordamiento en el búfer de procesamiento de la variable de entorno GLIBC_TUNABLES, lo que provoca la vulnerabilidad en el sistema.

Por consiguiente, esta falla podría tener consecuencias graves, permitiendo que un ciberdelincuente pueda realizar una escalada de privilegios en el sistema accediendo al root de manera remota.

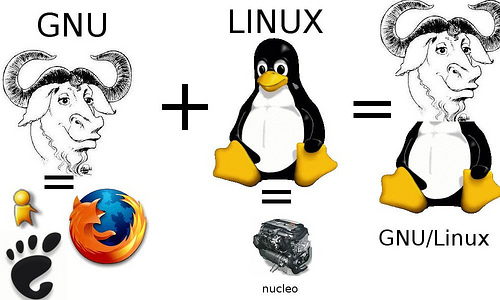

¿Qué es GNU C?

El “GNU C” es una biblioteca de medios, también conocida como “glibc”, que tiene un papel fundamental en los sistemas basados en Linux y proporciona funciones esenciales como abrir archivos, leer, escribir, asignar memoria, imprimir, cargar bibliotecas y obtener información de direcciones, entre otras más.

En este sentido, el cargador dinámico de glibc, responsable de preparar y ejecutar programas, se ve comprometido con esta vulnerabilidad, lo que facilita al atacante la posibilidad de hacer una escalada de privilegios en el sistema hasta conseguir privilegios de root, lo que supone un control total del sistema.

Por otro lado, es importante saber que este fallo es una amenaza importante para algunas de las distribuciones de Linux más utilizadas como son “Fedora 37 y 38”, “Ubuntu 22.04 y 23.04” y “Debian 12 y 13”. Mantenimiento Informático Tancra.

Además de ello, advierten que otras distribuciones podrían estar afectadas también por esta vulnerabilidad y podrían estar en riesgo, aunque hay una que no está afectada por este problema y es Alpine Linux, que al utilizar la biblioteca libc musl en lugar de glibc, no está afectada por la vulnerabilidad.

No obstante ello, el gerente del departamento de Investigación de Amenazas de Qualys, Saeed Abbasi, ha destacado la importancia del entorno GLIBC_TUNABLES, diseñada para optimizar aplicaciones vinculadas con glibc.

Según su experiencia, el mal uso de este entorno puede provocar un impacto negativo en el rendimiento del sistema y en su seguridad.

Vale remarcar que esta no es la única vulnerabilidad en sistemas Linux, ya que “Looney Tunables” se suma a una serie de errores de escalada de privilegios que ya se descubrieron hace años, incluyendo entre ellos CVE-2021-33909, CVE-2021-3156, CVE-2021-3560 Y CVE-2021-4034.

Cómo protegernos.

Aunque ya no se puede hacer nada ante esta vulnerabilidad de Linux si nos ha afectado, sí podemos protegernos ante posibles problemas que aparezcan en el futuro.

De hecho, Linux suele ser un sistema operativo con menos amenazas o vulnerabilidades que Windows, pero, como podemos comprobar, existen. Mantenimiento Informático Tancra.

Es por ello que deberíamos siempre tener una serie de precauciones para protegernos como el tipo de archivos que instalamos, las webs que visitamos o las actualizaciones que hacemos del equipo.

Aunque hay menos compatibles que para otros sistemas operativos, pueden usar algunos antivirus para Linux como el “ESET NOD32”, u otros como “Avast Core Security” que también es compatible con el sistema operativo del pingüino y nos protegerá en todas las distros ante posibles errores o vulnerabilidades.

En fin, recuerda que la seguridad informática es una responsabilidad compartida, y todos debemos hacer nuestra parte para proteger nuestros sistemas y datos.

93 100 24 97

93 100 24 97 623 399 031

623 399 031