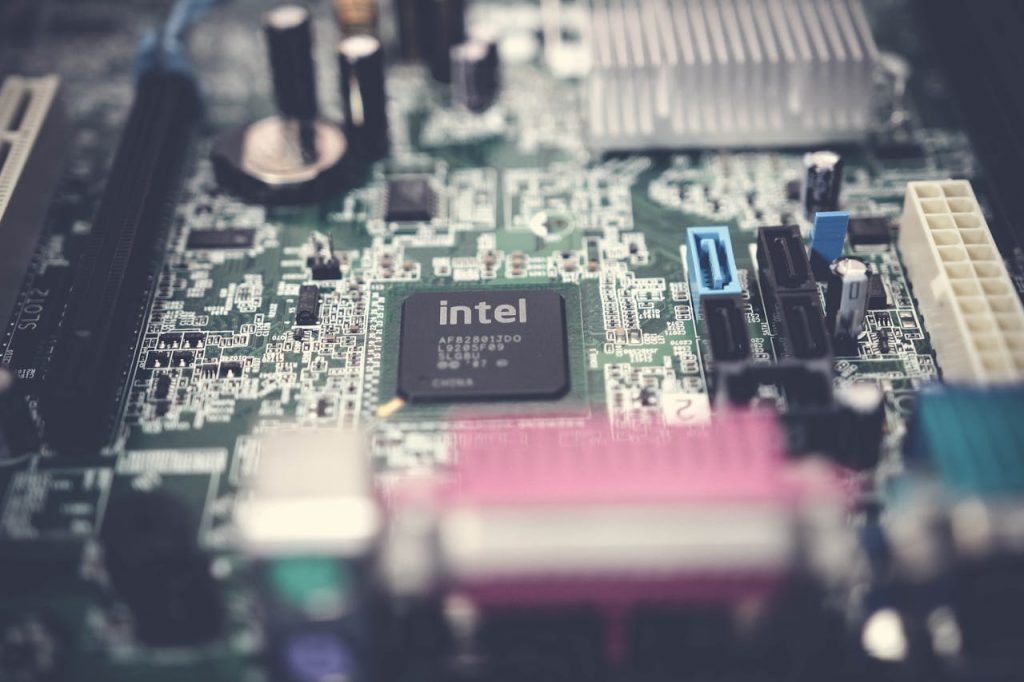

Recientemente fue descubierta una falla de seguridad grave en el firmware Phoenix SecureCore UEFI, el cual es empleado en una amplia gama de CPU Intel para ordenadores de escritorio y dispositivos móviles.

Al parecer, este inconveniente identificado como “CVE-2024-0762”, permitiría a los piratas informáticos ejecutar un código malicioso en los dispositivos afectados, lo que pondría en riesgo la seguridad de los usuarios.

¿Qué equipos son alcanzados por esta falla de seguridad?

Según expertos en informática, este fallo podría afectar a cientos de modelos de ordenadores de distintas marcas, incluyendo Dell, Acer, Lenovo y HP.

La vulnerabilidad reside en el firmware “SecureCore” que se ejecuta en familias de procesadores Intel como Ice Lake, Jasper Lake, Kaby Lake, Meteor Lake.

¿Cómo actúa la falla de seguridad?

La falla de seguridad, identificada como UEFICANHAZBUFFEROVERFLOW, provoca un error de desbordamiento de búfer en la configuración del TPM (Trusted Platform Module), que es un componente de seguridad integrado en la placa base.

No obstante ello, cualquier pirata informático podría aprovechar este error para sobrescribir la memoria del dispositivo con código malicioso, tomando el control absoluto del mismo.

¿Qué medidas se estarían implementando?

La detección de esta falla de seguridad ha llevado a la compañía Phoenix, el desarrollador del firmware, a emitir un comunicado, mientras que Lenovo lanzó actualizaciones de firmware para más de 150 modelos afectados.

Aún así, no todos los modelos tienen la actualización disponible aún, y en algunos casos, la solución definitiva parecería no llegar hasta finales de año.

¿Qué puedo hacer para protegerme?

En principio se recomienda actualizar el firmware de sus dispositivos lo antes posible. De hecho, su actualización se puede realizar desde la web del fabricante del dispositivo o utilizando herramientas específicas del fabricante.

Además de la actualización del firmware, es clave seguir las siguientes prácticas de seguridad:

- Mantener el sistema operativo y las aplicaciones actualizadas.

- Emplear un antivirus y un firewall de confianza.

- Evitar abrir archivos adjuntos o hacer clic en enlaces de correos electrónicos sospechosos.

- Ser consciente de las estafas y ataques de phishing.

En resumen, esta vulnerabilidad es un recordatorio de la importancia de mantener los dispositivos actualizados y seguir prácticas de seguridad adecuadas para evitar el robo de información.

Otros artículos interesantes:

- Google One VPN: adiós a la privacidad y un futuro basado en IA

- Ubuntu 24.04 LTS: Un lanzamiento lleno de contratiempos

- Windows 10; accede a la función exclusiva de Windows 11

(S.M.C)

93 100 24 97

93 100 24 97 623 399 031

623 399 031